Publicado em 13 de Setembro de 2025

A arquitetura de software define como os componentes de um sistema se organizam, comunicam e resistem a falhas. Quando projetada com foco em segurança, ela atua como uma camada de defesa estrutural, reduzindo a probabilidade de vulnerabilidades exploráveis e fornecendo resiliência mesmo diante de ataques. Uma arquitetura insegura, por outro lado, multiplica riscos e aumenta os custos de correção em fases posteriores do ciclo de vida.

1) O que é Arquitetura Segura?

Arquitetura segura é o resultado da aplicação de princípios de segurança no design inicial de um sistema. Em vez de tratar segurança apenas como controles adicionais na fase final, ela é incorporada desde a concepção. Isso inclui garantir confidencialidade (proteção contra acesso não autorizado), integridade (garantia contra alterações indevidas) e disponibilidade (resistência a falhas e ataques de negação de serviço).

Uma arquitetura segura também considera resiliência operacional: como o sistema se comporta quando partes dele falham ou quando é alvo de exploração ativa.

2) Modelos Arquiteturais e Desafios de Segurança

- Monolítica: sistemas centralizados sofrem com single point of failure e permitem escalonamento de privilégios quando um módulo comprometido acessa toda a aplicação.

- Microserviços: aumento da superfície de ataque com dezenas de APIs; exige autenticação distribuída, segmentação de rede e monitoramento de tráfego lateral.

- Event-Driven (EDA): risco de manipulação de eventos em filas abertas, perda de integridade em mensagens e event flooding usado como ataque de DoS.

- Serverless: forte dependência de configurações do provedor; erros em permissões IAM ou funções expostas podem comprometer todo o ambiente.

- Arquiteturas híbridas: coexistência de sistemas legados com novos serviços em nuvem, muitas vezes sem integração segura entre os dois mundos.

- Edge computing: desafios adicionais de proteção em nós distribuídos próximos ao usuário, com restrições de monitoramento centralizado.

3) Padrões Arquiteturais Seguros

A aplicação de padrões de arquitetura com foco em segurança ajuda a estabelecer controles consistentes em sistemas complexos:

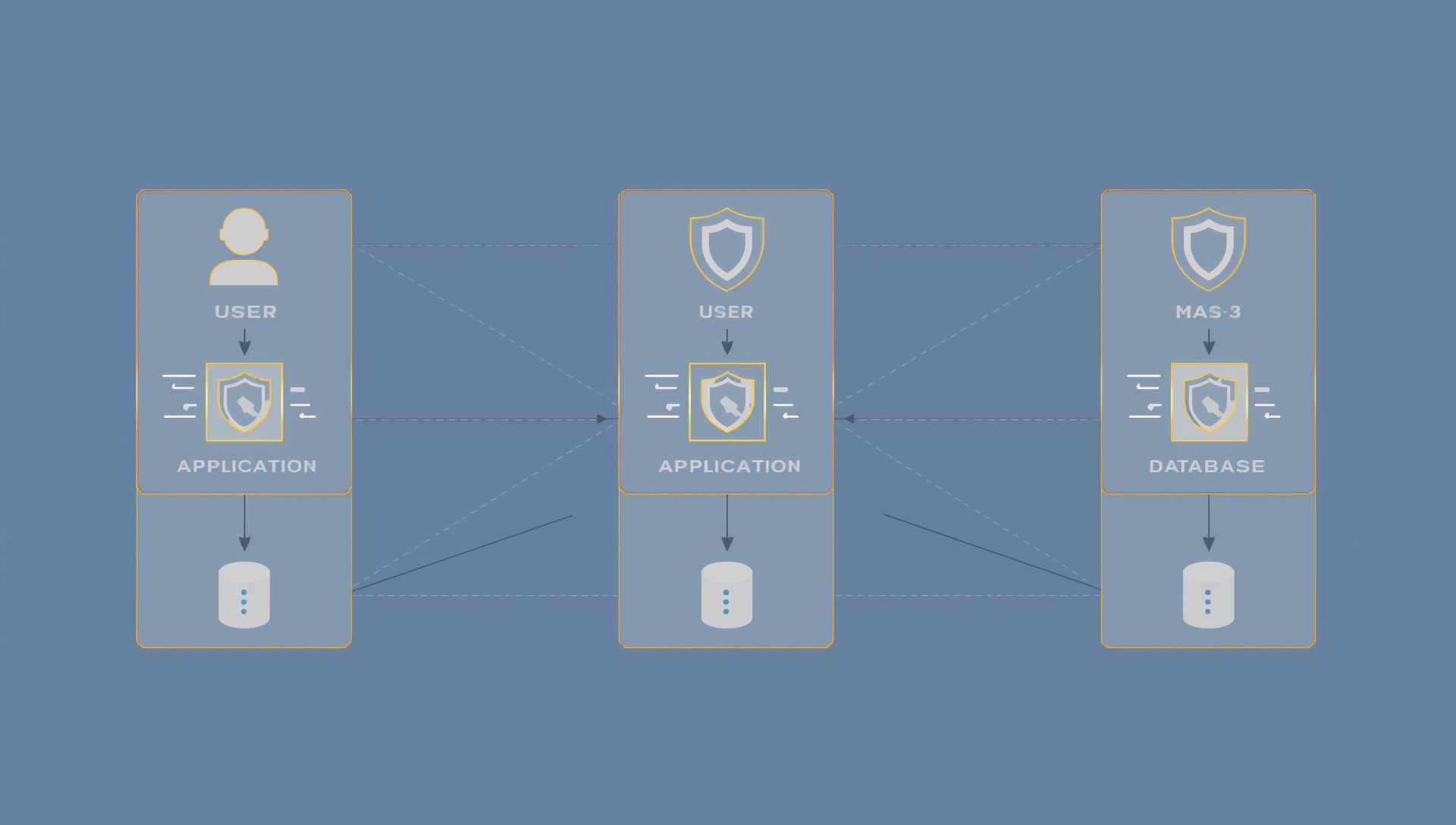

- Zero Trust Architecture: nunca confiar implicitamente; cada acesso deve ser verificado com identidade, contexto e permissão.

- Segregação de responsabilidades: separar funções críticas em componentes distintos, reduzindo impacto em caso de comprometimento.

- Criptografia end-to-end: assegurar que dados estejam protegidos tanto em trânsito quanto em repouso, com chaves geridas de forma segura.

- Defesa em profundidade: múltiplas camadas de segurança — rede, aplicação, dados e monitoramento — para mitigar falhas isoladas.

- Segurança por padrão (secure by default): sistemas devem iniciar em modo restritivo e só abrir acessos quando explicitamente autorizados.

- Monitoramento contínuo: captura centralizada de logs, métricas e alertas para identificar anomalias em tempo real.

- Resiliência distribuída: arquiteturas que preveem falhas, com redundância e mecanismos de failover seguros.

4) Exemplos de Ameaças Arquiteturais

- API Gateway mal configurado: expõe serviços internos sem autenticação robusta.

- Comunicação interna sem criptografia: tráfego lateral em microserviços capturado por atacante interno.

- Staging e dev ambientes acessíveis: versões de teste expostas com dados reais.

- Funções serverless com privilégios excessivos: IAM policies amplas permitem acesso indevido a recursos críticos.

- Dependência circular: arquiteturas complexas sem isolamento propagam falhas de forma imprevisível.

5) Estatísticas Relevantes

- Segundo o relatório da Verizon DBIR, 43% das violações de dados têm origem em falhas arquiteturais e de aplicação.

- A Gartner estima que até 2026, 75% das falhas de segurança em nuvem serão resultado direto de erros arquiteturais.

- A OWASP indica que corrigir falhas no design inicial reduz custos de segurança em até 70%.

- Pesquisas da IBM mostram que arquiteturas resilientes reduzem o tempo médio de contenção de incidentes em até 40%.

6) Boas Práticas de Arquitetura Segura

- Threat Modeling: mapear ameaças ainda na fase de design, utilizando métodos como STRIDE ou LINDDUN.

- Revisões periódicas: reavaliar arquiteturas implantadas diante de mudanças de negócio ou novas ameaças.

- Segurança em pipelines: CI/CD deve ter validações de configuração, análise de dependências e bloqueio de más práticas.

- Frameworks de referência: adotar guias como SABSA, NIST CSF e ISO/IEC 27034 para padronização.

- Infraestrutura como código (IaC): aplicar políticas de segurança automatizadas já no provisionamento de recursos.

- Governança clara: atribuir responsabilidades de donos de sistemas e camadas críticas da arquitetura.

7) Desafios para Arquiteturas Seguras

- Complexidade: arquiteturas distribuídas são mais resilientes, mas muito mais difíceis de proteger.

- Velocidade de entrega: pressões de negócio levam times a priorizar agilidade em detrimento da segurança.

- Legado: coexistência de sistemas antigos sem padrões modernos aumenta riscos de integração.

- Falta de visibilidade: sem monitoramento unificado, incidentes demoram a ser detectados.

8) Exemplos de Mitigações Arquiteturais

- Monolitos: aplicar segmentação interna de módulos, controles de acesso entre camadas e monitoramento centralizado.

- Microserviços: exigir autenticação mútua (mTLS), limitar tráfego leste-oeste e aplicar service mesh com políticas de segurança.

- EDA: assinar eventos, validar emissores e aplicar limites de taxa em filas para evitar abuso.

- Serverless: restringir permissões IAM, habilitar logs de execução e validar entradas rigorosamente.

9) Tendências Futuras

O futuro da arquitetura segura está ligado a paradigmas emergentes:

- Confidential Computing: execução de dados sensíveis em enclaves protegidos por hardware.

- Arquiteturas orientadas a identidade: cada interação validada por políticas centralizadas de acesso e contexto.

- Segurança integrada a IaC: plataformas que impedem provisionamento de recursos inseguros já na etapa de deploy.

- Observabilidade avançada: integração de métricas de segurança nos mesmos painéis de monitoramento de performance.

Conclusão

Arquitetura segura não é um conjunto de produtos, mas de decisões estruturais que moldam a resiliência do sistema. Projetos que aplicam princípios de segurança desde o design inicial evitam custos elevados, reduzem vulnerabilidades e respondem melhor a ataques. Em um cenário de complexidade crescente, investir em arquitetura segura é investir em longevidade e confiança digital.